Nginx教程

用Nginx防范DDoS攻击的那些事儿

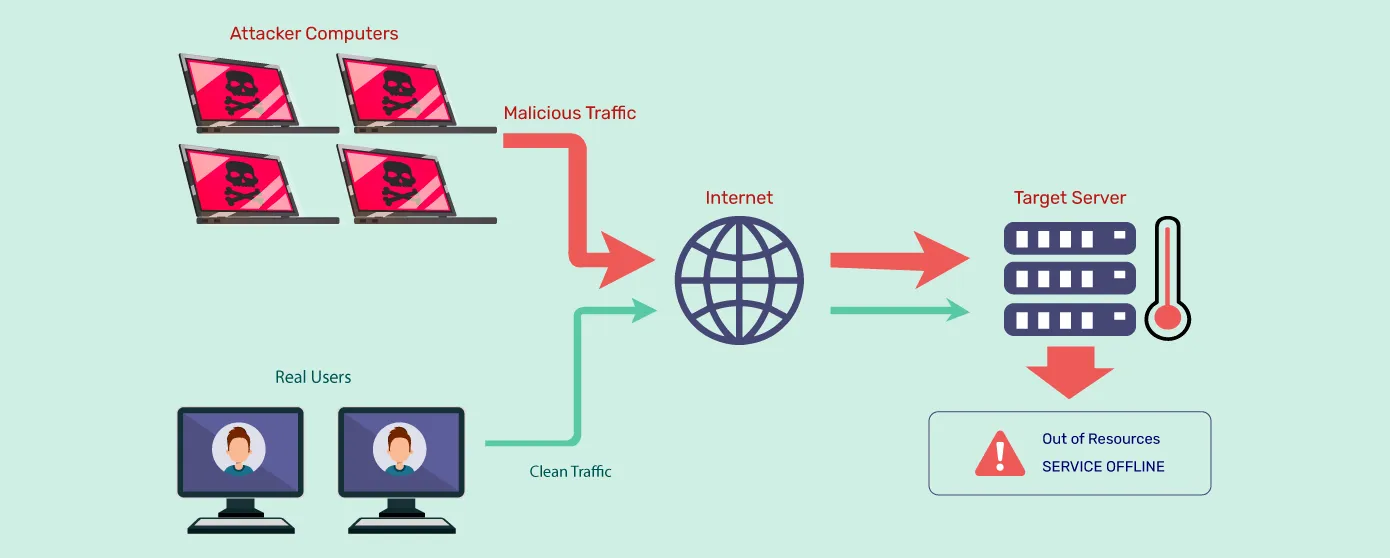

DDoS(拒绝服务攻击)是一种网络攻击形式。攻击者通过遍布多地的计算机系统向目标服务器或服务发送大量请求,导致目标系统资源被耗尽,无法正常提供服务给用户。

几点基本原则:

在分布式拒绝服务(DDoS)攻击中,攻击者通常控制一连串被感染的电脑或设备(称为僵尸网络(botnet)),并利用它们向目标服务器或网络发送大量的假请求,导致资源(比如带宽、CPU和内存)耗尽,从而使服务器无法处理正常用户的请求。

2. 攻击方式:

DDoS攻击有很多种形式,最常见的有以下几种:

- 流量攻击: 攻击者向目标发送大量数据包或请求,导致网络带宽被耗尽。例如:UDP洪水攻击、ICMP洪水攻击。

• 协议攻击: 利用目标系统中存在的网络协议漏洞,发送大量特定类型的数据包,消耗服务器资源。例如:SYN洪水攻击、ACK洪水攻击。

• 应用层攻击: 向应用程序发送大量合法请求,模仿正常用户的行为,但目的是通过超载服务器资源导致崩溃或响应变慢。常见的例子包括HTTP攻击。

NGINX 有几种措施来应对 DDoS(分布式拒绝服务攻击等),并且可以通过配置和第三方模块来增强其保护能力。虽然 NGINX 本身并不是一个专门的防火墙或安全工具,但结合特定配置,它可以有效地减轻和防御常见的 DDoS 攻击。

1. 限制连接频率和请求频率

NGINX 提供了一些内置模块,可以限制来自某个客户端的连接数和请求频率,从而减少某个 IP 地址或用户在短时间内发起的请求数量,缓解 DDoS 攻击的影响。

连接限制

limit_conn 模块可以限制每个 IP 同时的连接数。这在有效防止大量无效连接攻击(比如 SYN Flood 攻击)时非常有效。

http {

# Define a shared memory area to store IP addresses and connection counts

limit_conn_zone $binary_remote_addr zone=conn_limit:10m;

server {

listen 80;

server_name example.com;

# Limit the maximum number of connections per IP

limit_conn conn_limit 10;

location / {

# Handle normal request processing

}

}

}

如下配置中,limit_conn_zone 定义了一个共享内存区域来存放 IP 地址的连接数,而 limit_conn 则限制每个 IP 地址在同一时间最多只能有 10 个连接。

请求速率限制请求

可以使用limit_req模块来限制请求速率,以防止一些恶意的用户短时间内发送大量请求。

http {

# 定义共享内存区域存储请求速率信息

limit_req_zone $binary_remote_addr zone=req_limit:10m rate=5r/s;

server {

listen 80;

server_name example.com;

# 限制每个 IP 地址每秒最多 5 个请求,瞬时突发上限为 10,不延迟

limit_req zone=req_limit burst=10 nodelay;

location / {

# 正常处理请求

}

}

}

在这个配置里,limit_req_zone 定义了请求速率限制区域(或简称速率限制区域),并为每个 IP 地址设置了每秒最多 5 个请求的限制。如果请求速率超过了这个限制,NGINX 会丢弃或延迟多余的请求。

2. 黑名单和白名单策略

NGINX 可以通过IP地址来控制访问。通过 ngx_http_access_module 模块,可以轻松地将某些IP地址加入黑名单,或将特定IP地址加入白名单。这种方法在应对小规模DDoS攻击或来自特定IP地址的恶意请求时特别有效。

黑名单设置

你可以直接使用 NGINX 的 deny 指令来阻止特定的 IP 地址或 IP 范围:

server {

listen 80;

server_name example.com;

# 禁止某个 IP 地址访问

deny 192.168.1.1;

# 禁止某个 IP 段访问

deny 192.168.1.0/24;

location / {

# 处理常规的请求

}

}

白名单配置

如果您只想让特定的IP地址能够访问服务,可以使用allow指令,并结合deny all来实现白名单配置:

server {

listen 80;

server_name example.com; # 设置服务器名称为 example.com

# 允许特定 IP 访问

allow 192.168.1.1;

# 拒绝其他 IP 访问

deny all;

location / {

# 处理根目录下的请求

}

}

3. 请求超时设置

合理的请求超时设置可以防止恶意用户长时间占用服务器资源,减少慢速 DDoS 攻击(如 slowloris)。通过调整 NGINX 的连接和请求超时参数,能够迅速断开无效连接。

调整超时设置

server {

listen 80;

server_name example.com;

# 设置空闲连接超时时间

keepalive_timeout 10;

# 防止过大的请求

client_max_body_size 1m;

# 客户端请求读取超时时间

client_body_timeout 10s;

# 客户端头部超时时间

client_header_timeout 10s;

location / {

# 正常处理请求

}

}

- keepalive_timeout:限制连接的最大空闲时间,以防止占用服务器的连接资源。

- client_max_body_size:限制请求体的最大大小,以防止过大请求耗尽服务器资源。

- client_body_timeout 和 client_header_timeout:限制读取请求内容和头部的时间,防止慢速攻击。

4. 缓存和静态资源优化

通过配置缓存并优化静态资源的传输,可以减少 NGINX 后端直接处理的请求数量,从而减轻 DDoS 攻击的冲击。缓存是一种有效的方法,可以缓解流量高峰并减轻后端服务器的压力。

使用缓存功能

proxy_cache_path /data/nginx/cache levels=1:2 keys_zone=cache_zone:10m max_size=10g inactive=60m use_temp_path=off; # 设置代理缓存路径和配置参数

server {

listen 80; # 监听80端口

server_name example.com; # 服务器名称为example.com

location / {

proxy_cache cache_zone; # 使用缓存区cache_zone

proxy_cache_valid 200 302 10m; # 200和302状态码缓存10分钟

proxy_cache_valid 404 1m; # 404状态码缓存1分钟

proxy_pass http://backend; # 代理转发到后端服务器

} # 指向实际提供内容的后端服务器

}

通过配置缓存设置,NGINX 会缓存来自后端的响应,从而减轻后端服务器因重复请求而产生的压力。这样在面对 DDoS 攻击时,可以由 NGINX 直接响应大量的静态资源请求,从而降低服务器的负载。

5. 使用HTTP请求队列:

通过ngx_http_limit_req_module模块,可以将进来的请求放入队列中。如果请求超出队列容量,会直接返回错误,以防止服务器因过多请求而过载。

http {

# 限制请求区域,每秒一个请求

limit_req_zone $binary_remote_addr zone=one:10m rate=1r/s;

server {

# 监听80端口

listen 80;

# 服务器名称

server_name example.com;

location / {

# 限制请求区域,突发流量为5,不延迟

limit_req zone=one burst=5 nodelay;

# 代理转发至后端服务器

proxy_pass http://backend;

}

}

}

此配置每秒最多允许1个请求。如果超出请求速率限制,请求将被放入一个burst队列,当队列已满时,新的请求将被拒绝。

6. 使用第三方安全模块

NGINX 支持使用第三方模块来提高其保护能力。这里是一些常用的 DDoS 保护模块和工具如下:

- ModSecurity: 这是一个开源的 Web 应用防火墙 (WAF),可以阻止常见的攻击模式,包括 SQL 注入、XSS 等,并且对 DDoS 攻击也有一定的防护作用。

- NAXSI: 这是一个专门为 NGINX 开发的防火墙模块,用于保护 Web 应用程序,轻量且高效。

7. 结合防火墙和外部工具

虽然 NGINX 可以减轻某些 DDoS 攻击,但更好的保护通常需要与其他安全工具和机制结合使用:

- iptables: 通过 Linux 的 iptables 配置,可以直接在网络层拦截某些攻击。

- Cloudflare 或其他 CDN: 使用像 Cloudflare 这样的 CDN 可以提供额外的 DDoS 保护。Cloudflare 提供的 Web 应用防火墙和流量清洗服务可以有效缓解大规模 DDoS 攻击。

- Fail2ban: 通过 NGINX 日志,使用 fail2ban 自动屏蔽恶意 IP。

8. 动态负载均衡与弹性扩展

通过将NGINX与Kubernetes等平台结合使用,利用弹性扩展功能来应对大规模DDoS攻击。例如,在流量达到峰值时,Kubernetes的弹性扩展功能会自动增加更多的NGINX实例来分担流量,并在流量减少时自动缩减资源以适应需求。

摘要

NGINX防止DDoS攻击的方法包括流量限制、IP黑名单和白名单、超时设置、优化缓存、使用请求队列、安全模块以及结合防火墙和CDN服务。通过合理配置和外部工具的支持,NGINX可以有效减轻不同类型和规模的DDoS攻击。

-

用Terraform在AWS上搭建简单NGINX服务器指南12-13

-

Nginx发布学习:从入门到实践的简单教程10-29

-

Nginx发布:新手入门教程10-28

-

nginx 怎么设置文件上传最大20M限制-icode9专业技术文章分享10-21

-

关闭 nginx的命令是什么?-icode9专业技术文章分享10-17

-

Nginx实用篇:实现负载均衡、限流与动静分离09-17

-

宝塔nginx新增8022端口方法步骤-icode9专业技术文章分享08-21

-

nginx配置,让ws升级为wss访问的方法步骤-icode9专业技术文章分享08-21

-

nginx ws代理配置方法步骤-icode9专业技术文章分享08-15

-

nginx 让访问带有/relid的地址返回404 ,例子 /relid-x-0.36-y-131.html-icode9专业技术文章分享08-14

-

nginx 判断地址有/statics/的路径,指向到/home/html/statics/目录-icode9专业技术文章分享08-14

-

解锁Nginx日志的宝藏:GoAccess——你的实时、交互式Web日志分析神器!07-24

-

fail2ban nginx03-29

-

install nginx proxy manager03-18

-

44从零开始用Rust编写nginx,命令行参数的设计与解析及说明01-24